Từ xưa tới nay, chúng ta chỉ nghe nói các loại malware xuất hiện thường xuyên trên hệ điều hành Windows của Microsoft. Những người dùng Mac OS X luôn tự hào rằng hệ điều hành của họ miễn nhiễm với các thể loại malware, nhưng đó đã là chuyện của ngày xưa rồi. Các chuyên gia nghiên cứu bảo mật hiện nay cũng đã thể hiện nhiều mối nghi ngại của họ về sự gia tăng của các thể loại malware nhắm đến những người dùng Mac trong thời gian gần đây. Cùng nhau nhìn lại dòng thời gian từ khi Mac OS X chính thức bị tấn công từ những ngày đầu cho đến tận bây giờ:

2004 – Renepo xuất hiện

Được thiết kế dành riêng cho OS X nhưng về bản chất thì nó không phải là một loại malware nguy hiểm. Sở dĩ cái tên Renepo được giới bảo mật chú ý vì nó là malware đầu tiên tấn công vào OS X.

Trong những ngày tháng nổi danh của mình, Renepo không thể kết nối đến các trang web và yêu cầu một mật khẩu admin hoặc một số tác động vật lí vào các phần mềm Mac để cài đặt và thực hiện hành vi tấn công của mình. Sau khi hiện diện, nó sẽ tháo gỡ tường lửa và các chương trình bảo mật có mặt trong hệ thống. Tiếp theo, nó sẽ cài đặt một chương trình phá mật khẩu và giúp các hacker hoàn toàn chiếm quyền điều khiển hệ thống của nạn nhân.

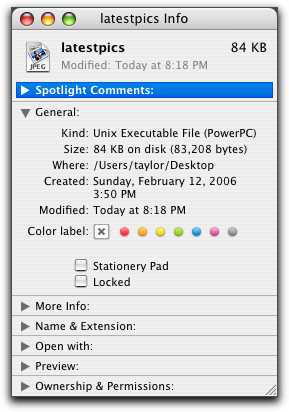

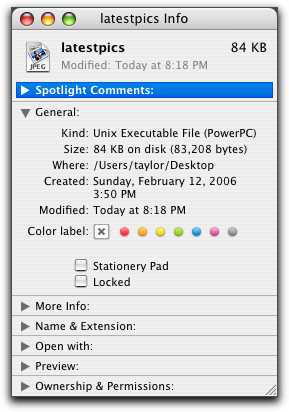

Đoạn mã thực thi của Renepo có thể được ẩn trong một file nhạc mp3 trên một hệ thống Mac, các hacker đã viết một chương trình mẫu tên là Amphimix để giúp đồng bọn có thể sử dụng Renepo trơn tru hơn.

2006 – Virus đầu tiên xuất hiện trên Mac OS X thông qua iChat: Leap

Đầu năm 2006, virus Leap đã xuất hiện. Nó không thực hiện bất kì cuộc tấn công nào vào hệ thống bảo mật trên OS X và không gây ra bất kì thiệt hại nghiêm trọng nào. Nhiều người đánh giá nó chỉ là 1 loại malware thử nghiệm thôi.

Con trojan này chỉ hoạt động khi tiến hành nhiều bước để lây nhiễm lên phần mềm của người dùng. Các hacker đã sử dụng các phương pháp social engineering như gửi các file đã bị nhiễm độc qua danh sách bạn bè của người dùng iChat, họ download về và mở nó ra thì chuyện đã rồi.

Leap chỉ chạy trên OS X Tiger, nó có liên quan đến “Oompa Loompa”.

2007 – BadBunny xuất hiện đầu tiên trên lĩnh vực tài chính

Sâu BadBunny được các chuyên gia tại Sophos phát hiện. Nó là một loại sâu macro đa nền tảng, có thể chạy từ Windows cho đến Linux và thậm chí là các máy Mac nữa.

Các chuyên gia tại Sophos phát hiện ra rằng sâu BadBunny mang đoạn mã độc Ruby sẽ lây nhiểm vào bức hình một người đàn ông đang mặc một bộ đồ có hình chú thỏ.

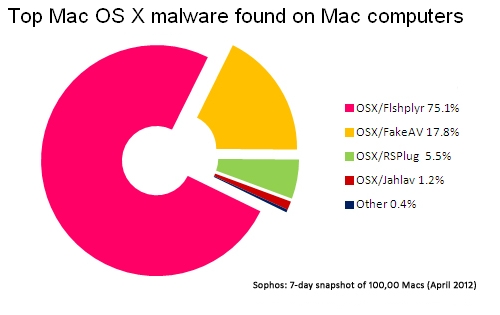

BadBunny là malware tài chính đầu tiên được tạo ra để lây nhiễm vào các hệ thống Mac. Những tên tội phạm mạng cũng đã phát triển các biến thể dành cho Windows và OSX/RSPlug. OSX/RSPlug là một loại Trojan.

Con Trojan này sẽ xuất hiện dưới hình thức là một codec để giúp người dùng xem được các đoạn film khiêu dâm; tuy nhiên khi họ cố gắng download nội dung về thì nó sẽ đảo hướng các luồng truy cập vào các server DNS và trình duyệt web không thể nhận ra điều đó.

2008: MacSweeper - malware quảng cáo độc hại

Các chuyên gia bảo mật tại Sophos vẫn là những người khám phá ra malware này. MacSweeper sẽ đánh lừa người dùng rằng hệ thống của họ có rất nhiều điểm yếu cần phải được sửa chữa ngay lập tức. Nó sẽ đưa ra một số đề nghị để người dùng có thể sử dụng và giải quyết vấn đề đó (những vấn đề giả mạo không bao giờ tồn tại).

Theo các bản báo cáo từ Sophos, website ITV đã bị lây nhiễm malware này (ITV là một đối thủ cạnh tranh với BBC).

Các chuyên gia khám phá ra rằng một file Macromedia Flash - trojan Gida-B – đã được tuồn vào hệ thống của website này, sau đó các quảng cáo độc hại bắt đầu xuất hiện ở khắp nơi.

Những quảng cáo độc hại này được thiết kế để quảng bá cho một chương trình dọn rác mang tên MacSweeper trên OS X và Cleanator trên Windows. Cả hai chương trình giả mạo này đều đưa ra các thông báo để người dùng nghĩ là họ cần phải mua chính xác chương trình đó thì mới có thể giải quyết được toàn bộ các thông báo đang xuất hiện.

2009: Jahlav núp bóng một bộ video codec

Núp bóng dưới danh nghĩa là một bộ video codec để xem được các nội dung khiêu dâm trên web, Jahlav cũng đã một thời gây sóng gió.

Trang web giả này được bọn tội phạm mạng tạo ra và bất kì khi nào người dùng truy cập vào các trang web khiêu dâm, một thông báo sẽ hiện ra và nói rằng họ cần phải cài đặt bộ codec này vào.

Sau đó, trang web sẽ gửi một file .DMG cho người dùng máy Mac. Một khi đoạn codec được cài đặt, Jahlav sẽ dẫn các đường link đến các trang quảng cáo và nhảy các pop-up liên tục làm phiền người dùng.

2009: Các phiên bản iWork và Adobe Photoshop CS4 lậu

Vào năm 2009, một loại trojan mới trên Mac OS X đã được tuồn vào các bộ cài đặt iWork’09 và Adobe Photoshop CS4 xuất hiện trên các trang chia sẻ ngang hàng theo giao thức P2P.

- iWork’09: các file ZIP chứa trojan đã được tìm thấy ở trang PirateBay. Khi tải về và giải nén ra, người dùng sẽ có một file với định dạng .pkg; file này có tên là iWorkServices.pkg và nó có chứa gói cài đặt malware OSX/iWorkS-A. Khi người dùng cài đặt xong, OSX/iWorkS-A sẽ tạo ra nhiều file và biến nhiều máy Mac thành một botnet (botnet là một chuỗi các máy tính bị nhiễm mã độc và nằm dưới sự kiểm soát của kẻ tấn công).

- Adobe Photoshop CS4: Tương tự như iWork’09, các chuyên gia đã tìm ra được một biến thể của trojan iWorkS xuất hiện trên các bộ cài đặt Photoshop CS4. Trojan này len lỏi qua nhiều phiên bản khác nhau của các phần mềm có bản quyền. Nếu người dùng Mac không tải các file bằng BitTorrent thì không sao, nếu họ đã trót tải về thì họ sẽ phải đối diện với nguy cơ bị hacker chiếm quyền điều khiển từ xa – chúng sẽ gửi các email spam, ăn cắp thẻ tín dụng và lan truyền malware ngày một nhiều hơn.

2010: Boonana – Lan truyền qua các mạng xã hội

Boonana là một loại trojan đa nền tảng lan truyền qua các mạng xã hội như Facebook, Twitter. Công ty SecureMac đã tìm ra nó vào năm 2010.

Người dùng sẽ nhận được một tin nhắn với nội dung: “Có phải là bạn trong đoạn video này không?”. Đây là một cái bẫy và nếu người dùng click vào, họ sẽ rước malware về máy và chúng sẽ chỉnh sửa lại hệ thống để sau đó mở cửa hậu cho những tên hacker chiếm quyền điều khiển máy tính của nạn nhân.

Một công ty khác là Intengo khám phá ra thêm một sự thật khá bất ngờ: Boonana không đáng sợ như mục đích ban đầu vì các lỗi kĩ thuật của những người tạo ra nó.

2010: PremierOpinion - ẩn trong những ứng dụng Mac miễn phí cùng những gói screen saver.

Trong năm 2010, Intengo đã cảnh báo những người dùng Mac là có một loại spyware ẩn nấp trong những ứng dụng Mac miễn phí cùng những gói screen saver. Điều này xảy ra trước khi Apple giới thiệu những ứng dụng an toàn trên App Store của mình.

Trong trường hợp này, những ứng dụng miễn phí đó sẽ chứa một loại spyware và khi mở lên, nó sẽ quét toàn bộ thông tin có trong máy rồi sau đó gửi chúng đến các server.

Từ năm 2008 thì các máy tính chạy Windows đã bị nhiễm loại này rồi và đến 2010 thì mới tới lượt các máy tính chạy Mac.

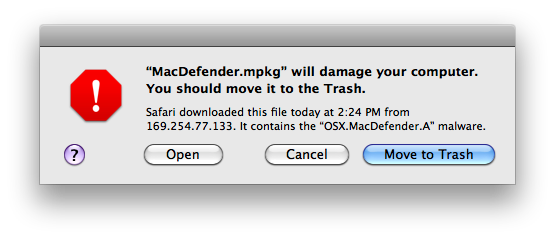

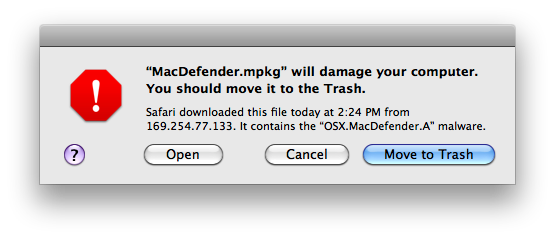

2011: MacDefender – Giả danh một chương trình antivirus

MacDefender đánh giấu một kỉ nguyên mới trong lịch sử malware hoành hành trên các máy Mac. Với một thiết kế cực kì hoàn hảo, người dùng đã bị sập bẫy của loại malware này.

MacDefender giả danh là một chương trình antivirus, nó yêu cầu người dùng truy cập vào một đường link để tải phần mềm về máy. Sau đó, phần mềm sẽ yêu cầu người dùng nhập mật khẩu hệ thống để được cài đặt.

Đến khi có mật khẩu của người dùng rồi thì chuyện hack vào không còn là vấn đề gì nghiêm trọng nữa. Apple đã phát hành các bản cập nhật lớn để khắc phục những lỗ hổng và giúp người dùng tránh khỏi MacDefender.

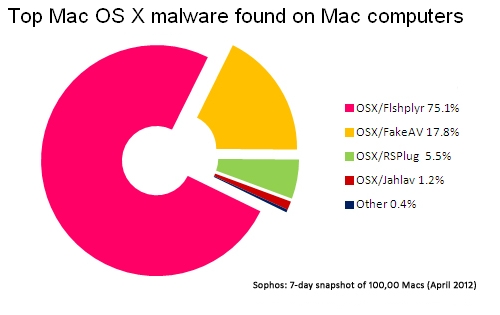

2012: Flashback – Giả danh trình cài đặt Adobe Flash

Vào năm 2012, hơn 600.000 người dùng Mac trên toàn thế giới bị nhiễm malware này.

Lợi dụng một lỗ hổng trong Java, malware này đã thiết lập nên một mạng botnet. Về cơ bản thì nó giả dạng thành một trình cài đặt Adobe Flash và lừa người dùng để tải về.

Sau khi cài đặt thành công, Flashback sẽ bắt đầu ăn trộm dữ liệu của hệ thống như là mật khẩu và các thông tin nhạy cảm khác (số tài khoản, danh bạ, địa chỉ email, v.v…).

Vào thời điểm đó, Apple đã phát hành một công cụ miễn phí để tắt tính năng tự động vận hành của Java. Sau đó, các chuyên gia đã phát hiện ra rằng Oracle đã vá lỗ hổng bảo mật này một vài tháng trước khi nó tác oai tác quái trên các máy Mac; tuy nhiên Apple đã quá chậm chân và kết quả là người dùng Mac lãnh đủ.

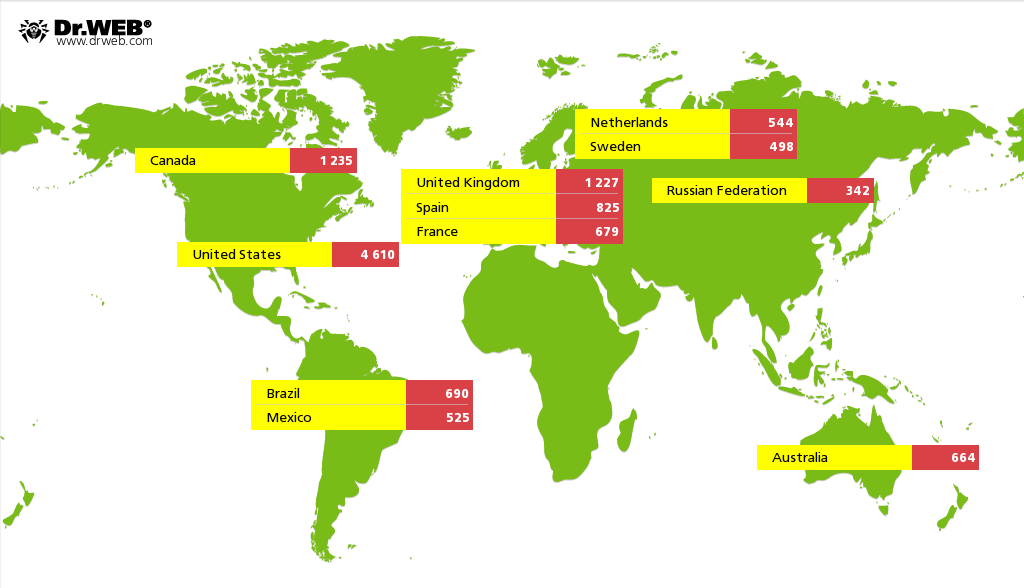

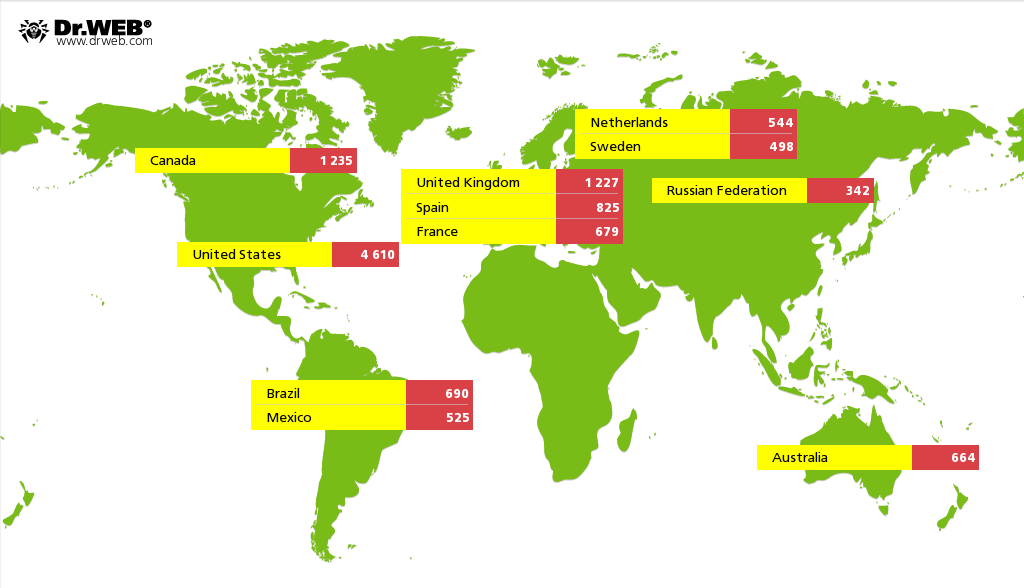

2014: Mac.BackDoor.iWorm – Mạng lưới Botnet của OS X

Các chuyên gia bảo mật từ Dr.Web phát hiện ra mạng lưới botnet này vào năm 2014 và lúc đó nó đã lây nhiễm đến hơn 17.000 người dùng Mac trên toàn thế giới. Ngạc nhiên thay, những máy Mac bị lây nhiễm có thể liên lạc với những kẻ viết ra malware tại Reddit.com trong vòng 5 phút sau khi phát hiện máy mình bị nhiễm.

2014: Wirelurker – Lan truyền qua các ứng dụng lậu

Wirelurker chỉ tồn tại một thời gian ngắn trong năm 2014. Những người dùng Mac ở Trung Quốc là những người bị ảnh hưởng nhiều nhất.

Malware này lây nhiễm qua các ứng dụng lậu và không chính thức cho OS X.

Các chuyên gia bảo mật tìm thấy malware này và đã ngăn chặn được một máy tính kết nối với iPhone thông qua một sợi cáp USB. Kết quả là chiếc iPhone không được jailbreak.

Kho ứng dụng lậu lan truyền malware này đã bị đóng cửa và những kẻ đầu sỏ cũng bị cho đi bóc lịch vài năm.

2004 – Renepo xuất hiện

Được thiết kế dành riêng cho OS X nhưng về bản chất thì nó không phải là một loại malware nguy hiểm. Sở dĩ cái tên Renepo được giới bảo mật chú ý vì nó là malware đầu tiên tấn công vào OS X.

Trong những ngày tháng nổi danh của mình, Renepo không thể kết nối đến các trang web và yêu cầu một mật khẩu admin hoặc một số tác động vật lí vào các phần mềm Mac để cài đặt và thực hiện hành vi tấn công của mình. Sau khi hiện diện, nó sẽ tháo gỡ tường lửa và các chương trình bảo mật có mặt trong hệ thống. Tiếp theo, nó sẽ cài đặt một chương trình phá mật khẩu và giúp các hacker hoàn toàn chiếm quyền điều khiển hệ thống của nạn nhân.

Đoạn mã thực thi của Renepo có thể được ẩn trong một file nhạc mp3 trên một hệ thống Mac, các hacker đã viết một chương trình mẫu tên là Amphimix để giúp đồng bọn có thể sử dụng Renepo trơn tru hơn.

2006 – Virus đầu tiên xuất hiện trên Mac OS X thông qua iChat: Leap

Đầu năm 2006, virus Leap đã xuất hiện. Nó không thực hiện bất kì cuộc tấn công nào vào hệ thống bảo mật trên OS X và không gây ra bất kì thiệt hại nghiêm trọng nào. Nhiều người đánh giá nó chỉ là 1 loại malware thử nghiệm thôi.

Con trojan này chỉ hoạt động khi tiến hành nhiều bước để lây nhiễm lên phần mềm của người dùng. Các hacker đã sử dụng các phương pháp social engineering như gửi các file đã bị nhiễm độc qua danh sách bạn bè của người dùng iChat, họ download về và mở nó ra thì chuyện đã rồi.

Leap chỉ chạy trên OS X Tiger, nó có liên quan đến “Oompa Loompa”.

2007 – BadBunny xuất hiện đầu tiên trên lĩnh vực tài chính

Sâu BadBunny được các chuyên gia tại Sophos phát hiện. Nó là một loại sâu macro đa nền tảng, có thể chạy từ Windows cho đến Linux và thậm chí là các máy Mac nữa.

Các chuyên gia tại Sophos phát hiện ra rằng sâu BadBunny mang đoạn mã độc Ruby sẽ lây nhiểm vào bức hình một người đàn ông đang mặc một bộ đồ có hình chú thỏ.

BadBunny là malware tài chính đầu tiên được tạo ra để lây nhiễm vào các hệ thống Mac. Những tên tội phạm mạng cũng đã phát triển các biến thể dành cho Windows và OSX/RSPlug. OSX/RSPlug là một loại Trojan.

Con Trojan này sẽ xuất hiện dưới hình thức là một codec để giúp người dùng xem được các đoạn film khiêu dâm; tuy nhiên khi họ cố gắng download nội dung về thì nó sẽ đảo hướng các luồng truy cập vào các server DNS và trình duyệt web không thể nhận ra điều đó.

2008: MacSweeper - malware quảng cáo độc hại

Các chuyên gia bảo mật tại Sophos vẫn là những người khám phá ra malware này. MacSweeper sẽ đánh lừa người dùng rằng hệ thống của họ có rất nhiều điểm yếu cần phải được sửa chữa ngay lập tức. Nó sẽ đưa ra một số đề nghị để người dùng có thể sử dụng và giải quyết vấn đề đó (những vấn đề giả mạo không bao giờ tồn tại).

Theo các bản báo cáo từ Sophos, website ITV đã bị lây nhiễm malware này (ITV là một đối thủ cạnh tranh với BBC).

Các chuyên gia khám phá ra rằng một file Macromedia Flash - trojan Gida-B – đã được tuồn vào hệ thống của website này, sau đó các quảng cáo độc hại bắt đầu xuất hiện ở khắp nơi.

Những quảng cáo độc hại này được thiết kế để quảng bá cho một chương trình dọn rác mang tên MacSweeper trên OS X và Cleanator trên Windows. Cả hai chương trình giả mạo này đều đưa ra các thông báo để người dùng nghĩ là họ cần phải mua chính xác chương trình đó thì mới có thể giải quyết được toàn bộ các thông báo đang xuất hiện.

2009: Jahlav núp bóng một bộ video codec

Núp bóng dưới danh nghĩa là một bộ video codec để xem được các nội dung khiêu dâm trên web, Jahlav cũng đã một thời gây sóng gió.

Trang web giả này được bọn tội phạm mạng tạo ra và bất kì khi nào người dùng truy cập vào các trang web khiêu dâm, một thông báo sẽ hiện ra và nói rằng họ cần phải cài đặt bộ codec này vào.

Sau đó, trang web sẽ gửi một file .DMG cho người dùng máy Mac. Một khi đoạn codec được cài đặt, Jahlav sẽ dẫn các đường link đến các trang quảng cáo và nhảy các pop-up liên tục làm phiền người dùng.

2009: Các phiên bản iWork và Adobe Photoshop CS4 lậu

Vào năm 2009, một loại trojan mới trên Mac OS X đã được tuồn vào các bộ cài đặt iWork’09 và Adobe Photoshop CS4 xuất hiện trên các trang chia sẻ ngang hàng theo giao thức P2P.

- iWork’09: các file ZIP chứa trojan đã được tìm thấy ở trang PirateBay. Khi tải về và giải nén ra, người dùng sẽ có một file với định dạng .pkg; file này có tên là iWorkServices.pkg và nó có chứa gói cài đặt malware OSX/iWorkS-A. Khi người dùng cài đặt xong, OSX/iWorkS-A sẽ tạo ra nhiều file và biến nhiều máy Mac thành một botnet (botnet là một chuỗi các máy tính bị nhiễm mã độc và nằm dưới sự kiểm soát của kẻ tấn công).

- Adobe Photoshop CS4: Tương tự như iWork’09, các chuyên gia đã tìm ra được một biến thể của trojan iWorkS xuất hiện trên các bộ cài đặt Photoshop CS4. Trojan này len lỏi qua nhiều phiên bản khác nhau của các phần mềm có bản quyền. Nếu người dùng Mac không tải các file bằng BitTorrent thì không sao, nếu họ đã trót tải về thì họ sẽ phải đối diện với nguy cơ bị hacker chiếm quyền điều khiển từ xa – chúng sẽ gửi các email spam, ăn cắp thẻ tín dụng và lan truyền malware ngày một nhiều hơn.

2010: Boonana – Lan truyền qua các mạng xã hội

Boonana là một loại trojan đa nền tảng lan truyền qua các mạng xã hội như Facebook, Twitter. Công ty SecureMac đã tìm ra nó vào năm 2010.

Người dùng sẽ nhận được một tin nhắn với nội dung: “Có phải là bạn trong đoạn video này không?”. Đây là một cái bẫy và nếu người dùng click vào, họ sẽ rước malware về máy và chúng sẽ chỉnh sửa lại hệ thống để sau đó mở cửa hậu cho những tên hacker chiếm quyền điều khiển máy tính của nạn nhân.

Một công ty khác là Intengo khám phá ra thêm một sự thật khá bất ngờ: Boonana không đáng sợ như mục đích ban đầu vì các lỗi kĩ thuật của những người tạo ra nó.

2010: PremierOpinion - ẩn trong những ứng dụng Mac miễn phí cùng những gói screen saver.

Trong năm 2010, Intengo đã cảnh báo những người dùng Mac là có một loại spyware ẩn nấp trong những ứng dụng Mac miễn phí cùng những gói screen saver. Điều này xảy ra trước khi Apple giới thiệu những ứng dụng an toàn trên App Store của mình.

Trong trường hợp này, những ứng dụng miễn phí đó sẽ chứa một loại spyware và khi mở lên, nó sẽ quét toàn bộ thông tin có trong máy rồi sau đó gửi chúng đến các server.

Từ năm 2008 thì các máy tính chạy Windows đã bị nhiễm loại này rồi và đến 2010 thì mới tới lượt các máy tính chạy Mac.

2011: MacDefender – Giả danh một chương trình antivirus

MacDefender đánh giấu một kỉ nguyên mới trong lịch sử malware hoành hành trên các máy Mac. Với một thiết kế cực kì hoàn hảo, người dùng đã bị sập bẫy của loại malware này.

MacDefender giả danh là một chương trình antivirus, nó yêu cầu người dùng truy cập vào một đường link để tải phần mềm về máy. Sau đó, phần mềm sẽ yêu cầu người dùng nhập mật khẩu hệ thống để được cài đặt.

Đến khi có mật khẩu của người dùng rồi thì chuyện hack vào không còn là vấn đề gì nghiêm trọng nữa. Apple đã phát hành các bản cập nhật lớn để khắc phục những lỗ hổng và giúp người dùng tránh khỏi MacDefender.

2012: Flashback – Giả danh trình cài đặt Adobe Flash

Vào năm 2012, hơn 600.000 người dùng Mac trên toàn thế giới bị nhiễm malware này.

Lợi dụng một lỗ hổng trong Java, malware này đã thiết lập nên một mạng botnet. Về cơ bản thì nó giả dạng thành một trình cài đặt Adobe Flash và lừa người dùng để tải về.

Sau khi cài đặt thành công, Flashback sẽ bắt đầu ăn trộm dữ liệu của hệ thống như là mật khẩu và các thông tin nhạy cảm khác (số tài khoản, danh bạ, địa chỉ email, v.v…).

Vào thời điểm đó, Apple đã phát hành một công cụ miễn phí để tắt tính năng tự động vận hành của Java. Sau đó, các chuyên gia đã phát hiện ra rằng Oracle đã vá lỗ hổng bảo mật này một vài tháng trước khi nó tác oai tác quái trên các máy Mac; tuy nhiên Apple đã quá chậm chân và kết quả là người dùng Mac lãnh đủ.

2014: Mac.BackDoor.iWorm – Mạng lưới Botnet của OS X

Các chuyên gia bảo mật từ Dr.Web phát hiện ra mạng lưới botnet này vào năm 2014 và lúc đó nó đã lây nhiễm đến hơn 17.000 người dùng Mac trên toàn thế giới. Ngạc nhiên thay, những máy Mac bị lây nhiễm có thể liên lạc với những kẻ viết ra malware tại Reddit.com trong vòng 5 phút sau khi phát hiện máy mình bị nhiễm.

2014: Wirelurker – Lan truyền qua các ứng dụng lậu

Wirelurker chỉ tồn tại một thời gian ngắn trong năm 2014. Những người dùng Mac ở Trung Quốc là những người bị ảnh hưởng nhiều nhất.

Malware này lây nhiễm qua các ứng dụng lậu và không chính thức cho OS X.

Các chuyên gia bảo mật tìm thấy malware này và đã ngăn chặn được một máy tính kết nối với iPhone thông qua một sợi cáp USB. Kết quả là chiếc iPhone không được jailbreak.

Kho ứng dụng lậu lan truyền malware này đã bị đóng cửa và những kẻ đầu sỏ cũng bị cho đi bóc lịch vài năm.

Nguồn: Hạ Thiên( HHVN)